1.目的

ハッキングの実験をするにあたって、攻撃先マシン(ターゲット)の準備を行います。

安全性を考慮して独立したネットワークに準備したいため、

仮想化ソフトにMetasploitable2を構築します。

Metasploitable2とは、あえて脆弱性が存在する状態で構成されたLinuxです。

Linuxに対するハッキングの基本的な流れを理解するために活用できます。

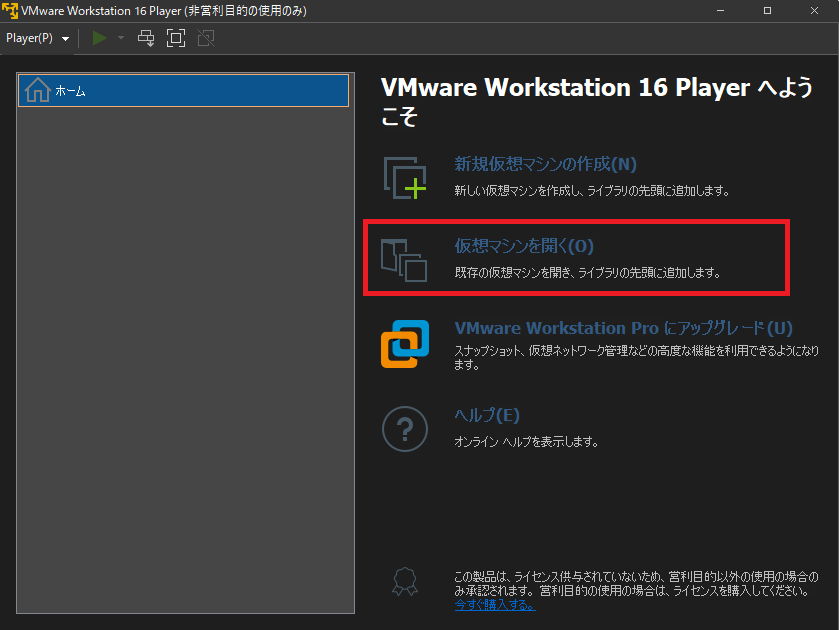

2.VMware

本記事では、「VMware Workstation Player」に仮想マシンを作成します。

VMware Workstation Playerは無料の仮想化ソフトとなっており、

検索すれば、導入方法がたくさん紹介されていると思います。

(今後、別記事で紹介するかも。。)

3.Metasploitable2のダウンロード

以下ダウンロードページにアクセスします。

ダウンロードしたファイルを解凍し、[Metasploitable.vmx]をVMwareにインポートします。

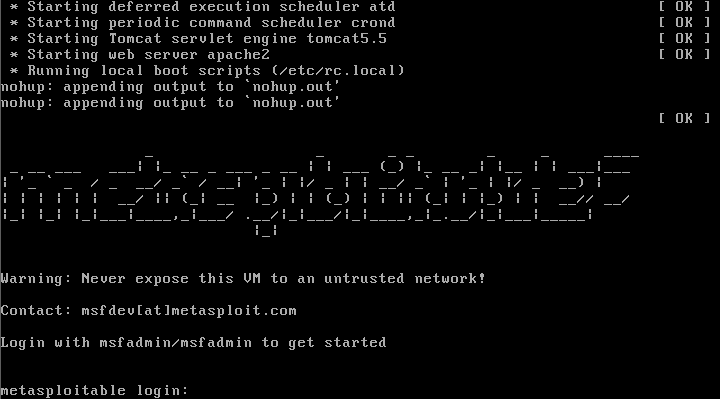

4.Metasploitable2の起動

VMwareの仮想マシンの再生ボタンから起動できます。

以下画面が表示されたら、初期ユーザ/パスワードを入力してログインします。

ユーザ名:msfadmin

パスワード:msfadmin

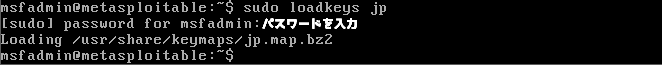

5.日本語キーボードへの変更

初期は英語キーボードとなってるため、日本語キーボードを使っているのであれば変更します。

※再起動すると英語キーボードに戻ります。

$ sudo loadkeys jp

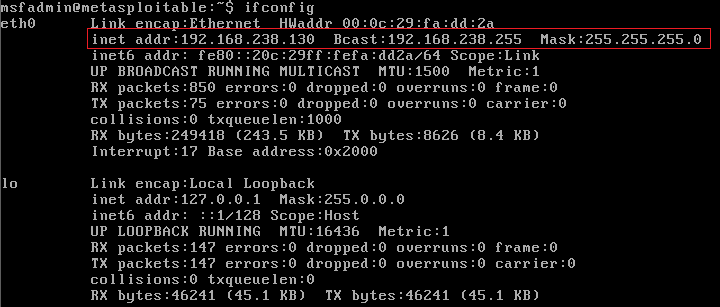

6.静的IPの設定

デフォルトでは動的IPが割る振られています。

自動でIPが変わると攻撃を行う際に手間なので、静的IPに変更します。

まずは、現在のIPアドレスを確認します。

$ ifconfig

現在のIPアドレス、サブネットマスク、デフォルトゲートウェイをメモします。

筆者は以下となってましたが、環境によって変化する可能性があります。

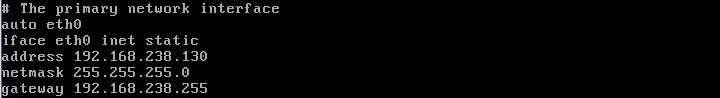

viコマンドで以下ネットワーク設定を変更します。

※上記でメモしたアドレスを追加

$ sudo vi /etc/network/interfaces

(編集前)![]()

(編集後)

サービスを再起動し、アドレスが反映されているか確認します。

$ sudo /etc/init.d/networking restart $ ifconfig

ホストOSへPingが通ることを確認します。

$ ping 192.168.238.255 -b

7.まとめ

攻撃先のマシンを構築しました。

ターゲットへのハッキング練習を行い、セキュリティの知識を学んでいきましょう。

他の記事では、Metasploitableへの疑似的な攻撃を紹介していきたいと思います。

攻撃用マシンの構築は以下をご覧ください。

注意事項

このブログの記事はセキュリティ向上を目的として、自分の所有する機器に実験を行います。

他者の機器やネットワークで試すことは絶対にしないでください。詳しくはこちら

参考サイト、文献

ハッキング ラボのつくりかた 仮想環境におけるハッカー体験学習

価格:6,335円

(2021/12/16 01:03時点)